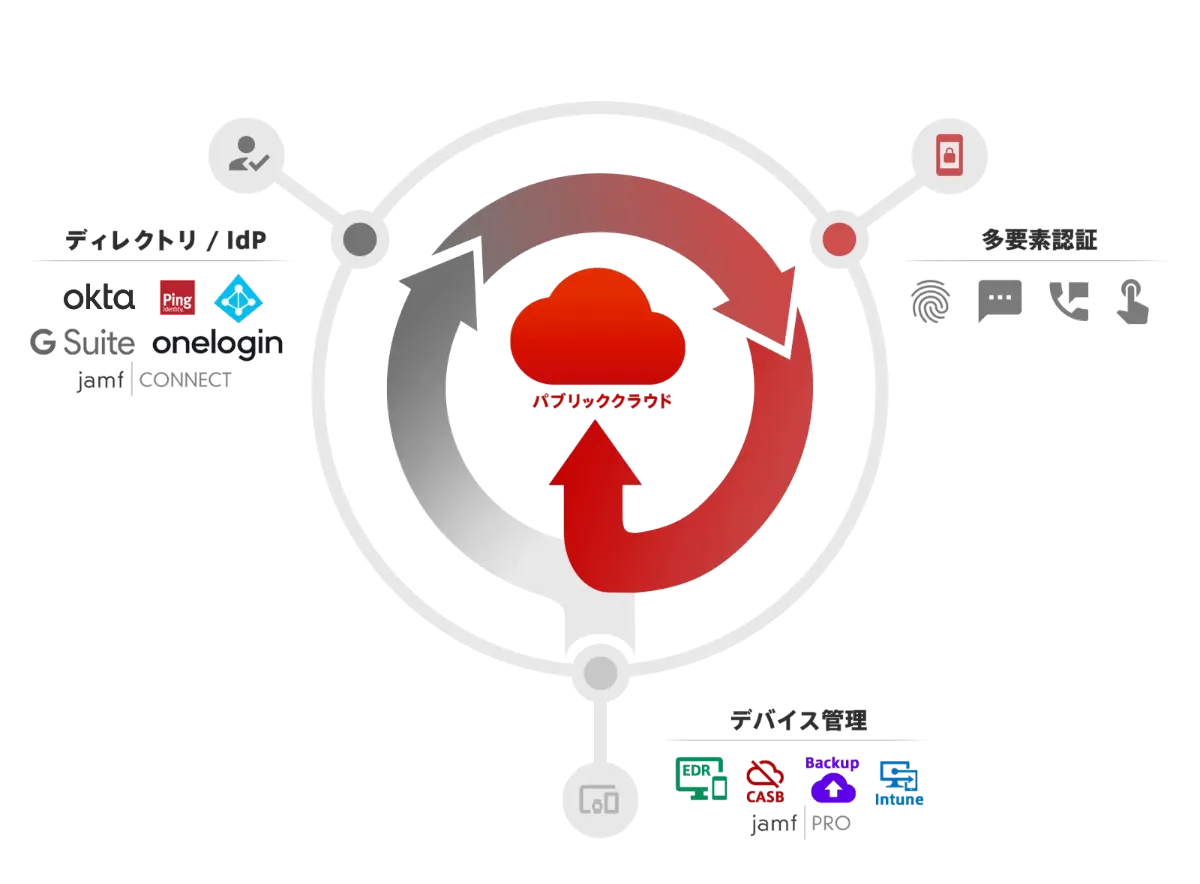

上の図はあくまでゼロトラストモデルの概念図であり、その一部を公開しているものです。すべての企業に推奨するものではなく、ひとつの例とお考えください。

企業それぞれのコア事業や情報資産の定義の数だけ形が考えられ、ITの進化とともに様々な要素の中で変化します。ゼロトラストアーキテクチャは「導入」したり「購入」するものではありません。「概念」として取り入れ、現実的に実装していく中でその理想に近づけて(アプローチ)していくものです。

※2021年2月 当社構成図

セキュアなリモートワークを実現するCloud Native Inc.

このページでは、当社での働き方を実現するために利用するITや考え方を公開しています。

情報システム部門は、数多くのソリューションの選択肢の中から、戦略的に必要となるものを常に選定し続け、会社の成長を後押しする存在であるはずです。製品選定の多くはカタログ値であったり、他製品との組み合わせが考慮されないケースも多く、導入へ至るまでに多大なコストと時間を浪費し、導入後に運用しきれない、使われないケースも珍しくありません。

しかしながら現実問題として、突き詰めた使用感や感覚値などを選定に盛り込むことはリソースの観点だけでなく経験値の観点からも難しく、ベンダーに対してのイメージや好みで話が進まないケースもあり、結局なにをどうしたらいいのか分からないという声も絶えません。

新しい技術やソリューションを即購入し即導入 全てを本番環境で実施

当社では、情報システム部門が注目したい新しい技術やソリューションの導入検証を積極的に行っています。ここで表現する検証とは、一般的にイメージされるようなテストではなく、まず購入し即導入、様々な規模や業種の情報システム部門であればどんなリアクションがあるだろうかと想像を膨らませながら、全てを本番環境で実施します。

自社の為にではなく、全ての情報システム部門の為にどのような効果があるのかを意識するため、中には当社の企業規模には見合わない製品も導入しています。「自社のゼロトラストモデル」では、自社のシステムを公開し更新していくことで提案の精度を上げ、新たな気づきやアクションを起こす足がかりとなることを目的としています。

ゼロトラストアーキテクチャへのアプローチ

ゼロトラストアーキテクチャとは、社内ネットワークを信用できる領域として運用設計されていた境界防御への依存を改め、「ネットワーク・デバイス・人」を信用せず繰り返し検証して判断することを前提とした企業内ITシステムのアーキテクチャです。

当社がコンサルティングサービスを提供する上で軸に取り入れている概念であり、当社の社内システムは「ゼロトラストアーキテクチャ」の概念をもとに、今現在できる最もセキュアで利便性の高いシステムを実装しています。

セキュリティ指針

国際監査基準に適合

SOC2 や PCI DSS を含めた数多くの国際監査基準、加えてプライバシーに関わる独自の監査基準に適合させて設計、運用されています。既に公開されている監査基準だけでなく、現在策定中の内容や、海外の動向なども踏まえてより実践的かつ現実的なITを前提とします。

各社におけるセキュリティ指針は組織や事業などで大きな変化がある場合や、もしくは、大きな変化がなければ適材適所で変化を行うことが投資目的の明確化に繋がるため、レガシー環境との融合や、運用価値のない情報には投資しない、などのメリハリを意識しています。

現実問題として、社内セキュリティの変更はシビアな課題になることが多々あります。その議論と決断を下すメンバーに、セキュリティを語れる人は少なく、感覚的に不安であるとか、絶対に事故が起きないものにしてほしいなどという声に説得の時間を費やしてしまうこともよく見聞きします。保身のために利便性を考慮せずクラウドサービスへのアクセスをとりあえず禁止するのが良い例です。ゼロトラストアーキテクチャを目指す過渡期の中には、レガシーで非効率で手を出せない領域があるかもしれませんが、方針や概念、目的を崩すことなく環境の変化を進めることが重要です。

多様なワークスタイルに対応できる環境

働く場所と使用するネットワークやデバイスを指定せず、これまで以上のセキュリティで仕事ができる環境

従業員の働く場所、使用するネットワークやデバイスを指定せず、従業員の生活に合わせてセキュアに仕事ができる環境を用意しています。

当社はリモートワークが前提の働き方を創業時から変わらず提供していますが、それだけが正解ではないことも分かっています。どのような組織や人に対して会社のITを提供できるのかが重要なのであって、従業員が本質的な業務に専念して頂くために、多様な働き方が選べる状態をシステムが担保する、問題があれば自動的に切り離すという具合に情報システム部門として従業員の働く環境の提供に、最大限の自由度を与えられるかという点に注目しています。

情報資産を扱う対象に応じて、証明書を使ったデバイストラストや、IntuneやJamf Proを利用したネットワーク自動指定など、自由な環境には一定の制限を設けており、一切の制限がかからない訳ではありません。制限のかけかたがこれまでとは異なり、どのようにしてコンテンツへのアクセスを小さな信頼を積み重ねて許可していくかというアクセスの流れを、システムによって統制しています。これからゼロトラストな環境を目指していく場合は、全てを制限から解放された環境や、あるいは理想の状態を目指した中での過渡期として、これまでの運用方法を踏襲するスタイルも、適宜判断し採用すべきです。

仕事道具としてのオフィス

当社ではオフィスへの出社を推奨していません。会社の物理拠点としてコワーキングスペース & オフィススペースを構えていますが、仕事に利用する道具のひとつとしてオフィスが提供されています。

企業は働く場所を作るために投資します。しかし、もしもリモートワークが主流になったとすれば、その物理拠点にかけたコストに人が集まらず使われないので、オフィスに対する投資対効果が下がるのは明白です。

従業員に配布するデバイスや、ネットワーク機器、サーバー群と同様に、オフィスのコストや使われ方も巨額の費用を捻出する各種ライセンス費や物理ネットワークと同じように、どのようにロックインされていて誰の為に運用されているのかをSaaSを利用してリアルタイム可視化する企業も海外では珍しくありません。

オープンなコミュニケーションツール

大前提として、リモートワークを行うには、充分なコミュニケーションを円滑に行える環境を整える必要があります。当社では、チャットツール(Slack)、クラウド上のPBX(DialPad)、ビデオ会議ツール(Zoom)を導入しています。なお、チャットログ、通信ログに関するデータはクラウド上に無期限保管しています。ビデオ会議は全て録画され、会議の内容は従業員全員が確認することが可能です。

ファイルのリアルタイム自動制御 データ管理の透明性

ファイルのやり取りはBoxを利用しており、従業員は使用するデバイスやネットワークに関係なく、インターネット上からファイル共有を安全に利用することができます。

そして管理者は、いつ、誰が、何のファイルを編集、ダウンロードしたのかといったクラウド上のファイルのあらゆる操作が制御可能で、秘匿性の高い物はリアルタイムで制御し、それ以外はログからの追跡を容易に行うことが可能です。ファイルへのアクセス権限はユーザー・グループに対して編集、閲覧、ダウンロードなどの権限を細かく設定でき、適切な権限をユーザーに割り当てています。

また、組織においてデータ生成の多くは、誰かに見せるために作られるものであり、つまり共有されます。これは社内だけでなく社外も含みます。従業員が困惑しない情報共有の場を積極的に整えることで、シャドーITは抑制されます。 さらに、エンドポイントやネットワークそしてクラウド側にもDLP(Data Loss Prevention)などのリアルタイム検知を設置することで、アラートから社内で対応するのではなく、自動的に全てのデータを制御します。

場合によっては従業員がプライバシー性の高い情報を社内端末やストレージへ生成する場合も考慮し、基本的な運用は全てITが自動で行い、管理者が従業員の該当データにアクセスした場合に当該本人に通知するなどの仕組みや配慮もクラウドを利用することで設計しています。

社内におけるデータ管理の透明性を確保することで、社内ITリソースの積極利用を促しシャドーITも抑制することができるのです。

エンドポイントセキュリティ

クラウド上でデバイスの管理と制御を完結 全ての経路を監視

デバイスの情報はIntuneおよびJamf Proを用いてクラウド上にて管理、制御が行われています。デバイスのオンラインを検知すると、直後にDruvaが端末のデータを自動的に別のオンラインストレージ(Amazon S3)にバックアップし、数多くの監査基準と自社の独自ポリシーによってデータの状態を判断し、必要であればデータそのものが制御されるようになっています。

DLPルール及びリーガルホールド、e-Discoveryに基づき、大量の個人情報やクレジットカード番号あるいは機密情報などが含まれていた場合は、このデータの入手先とオフラインデータの居場所を自動的に特定し、バックアップを行ったオンラインストレージ上のデータを含め、全てがアクセス禁止状態に変更されます。

社内のデータが、どの経路で取得され、どこにアップロードされたのか、また、チャットツールなどに記載された特定の文字列など、全てのデータと経路がNetskopeとMicrosoft Defender for Cloud Appsを利用した複数のCASBによって監視されており、危険であると判断された場合は、安全な手段をシステムが従業員に提示し、その方法へ自動的に遷移します。

デバイスのデータ保護

従業員がモバイル端末で社内のデータにアクセスすることを想定し、このデバイスが盗難または紛失した場合にデータを保護するため、情報資産アクセス時のポリシーに強制的に端末の暗号化処理を加えており、この暗号化鍵もシステムによって自動的に管理されます。前提として、端末暗号化が完了していないデバイスは、社内のデータにアクセスすることができません。

標的型攻撃については、Microsoft Defender for Endpointを活用し、オンライン側からのふるまい検知から開始し、デバイスでの挙動を見ながら重要な情報はマイクロOSに格納するなどして保護されます。これらのログは全て自動的に記録され、SIEMとしてAzure Sentinelに格納、機械学習が行われます。緊急度の低い攻撃あるいは自己修復したものなどは自動的にチケットクローズされ、人間の判断を必要とする場合は、AWS Lambdaで実行されるSlackのAPIによってリアルタイムに状況判断をシステムにフィードバックしています。また、監査期間に提出可能なレポートが自動的に生成されるよう設計されています。

ネットワーク

信用できないネットワーク前提で構築

従業員がどこにいても、安心安全に仕事ができる環境を提供する上では、VPN接続などの境界防御で守る前提条件を排除し、危険なネットワークが利用されるものとして環境を構築する必要があります。

Wifiアクセスポイントへの接続が暗号化されていなかったとしても、アプリケーション層での暗号化通信を行います。暗号化通信を行わないシステムを排除します。

従業員が意識せずに安全で快適にインターネットを利用可能

貸与するモバイルWifiや特定環境でのネットワークへのアクセス権は、システムから自動的に払い出されるよう設計されているため、従業員が接続先のネットワークやパスワードを意識することはありません。

リモートワークを行う上で課題になるのがインターネット回線です。対象の従業員がリモートワークを行う環境に、会社が必要とする帯域幅と安定性を持った回線で接続しているとは限りません。リモートワーク時に利用される共有ストレージやビデオ会議ツールがどの程度の帯域で業務遂行可能なのかに注目することもあります。

ID管理

柔軟かつ容易なユーザアカウント管理と制御

Okta、AzureAD、Ping Federate、Auth0、KeyCloakを利用したシングルサインオン環境を提供しています。SAMLやOpenIDに対応していないログインシステムについては、パスワードマネージャーのKeeperを活用しています。

様々なクラウドサービスを社内展開または、廃止する際に、ユーザアカウント管理がどれほど柔軟かつ容易であるかは重要な要素です。組織が大きい場合には、複数のIdPを用途に応じて導入します。IdPが分散してもディレクトリ統制を徹底することで、単一の管理画面と単一の制御によって自社内のIDが完全掌握できる状態を目指します。

統合認証環境

ユーザアカウントはクラウド上のディレクトリにて管理しており、インターネットへ通信できる状況であればIdPを経由して認証されます。ユーザアカウントは端末のログイン、SaaSへの認証、LDAP認証などに利用されており、ABACで制御されます。管理者はディレクトリからユーザを制御するか、IdPからディレクトリにライトバックすることで一元管理を可能にしています。

認証情報の一元管理

従業員のアクセスコントロールは統合認証システムによって一元管理されています。本人以外によるなりすまし利用や、パスワード漏洩時によるのっとりは、本人が意図的に行わない限りは不可能です。

多要素認証(MFA)

従業員本人しか持ち得ない情報や、知り得ない一時的な情報を利用して認証を行います。情報資産へのアクセス時には、必ず多要素認証を求めるよう設計がされています。この多要素認証は一元管理されており、万が一従業員が多要素デバイスや手段を持ち得ない状況に陥ったとしても、一時的に一定時間バイパスしたり、一度だけ許可するなどのコントロールが可能です。

多要素認証には基本的にIdPが提供するスマホアプリを用いますが、接続先アプリケーションやコンテンツに応じて、SMS通知、PINコード、生体認証(バイオメトリックス)など、状況や環境、また対象アカウントなどに応じて、複数回追加したり、一定時間バイパスするなど様々な手段をシステムが自動的に判断して利用します。

デバイス・セキュリティ

プロアクティブなデバイスへのアプローチ

当社が保有する情報資産へのアクセスについては、ハードウェアやデバイスに事前連絡するような制限は設けていませんが、セキュリティ上問題のあるデバイス、例えば、セキュリティパッチが適用されていない、OSのバージョンが古い、マルウェアに感染しているなどの状態を事前に検知し、適切なデバイスの状態へ適合させるようにします。TPM2.0やハードウェアでの暗号化とその鍵管理が不可能なデバイスの場合、コンテンツへのアクセスができません。個人で所有するコンピュータを接続しても、個人環境に影響が出ないようユーザー環境を切り離し、会社のポリシーが適用されます。

ゼロタッチプロビジョニングとゼロタッチデプロイ

会社にて購入する端末のセットアップはゼロタッチデプロイを実装しています。デバイス管理は全てクラウド上で行われます。サーバーを用意することなくデバイス統制が行えています。デバイスはインターネットへ接続できることのみが要件となり、認証の過程でデバイスの状態を自動的に確認します。IT管理者は、個別のセットアップ作業を手動で行うキッティング作業が不要になり、従業員に対象のデバイスを渡すだけでセットアップが完了します。

現在のゼロタッチデプロイは、Apple製品であれば購入元との信頼関係をシステム的に証明書で結ぶことで、配送された製品をどのユーザーに割り当てるかだけを指定するだけでセットアップが完了します。Windows 10 Professionalの場合は、自動化するセットアップ対象の内容によって、Intuneでスクリプトを組むだけなのか、AutoPilotを利用するような販売代理店との調整が必要なのかなどが変化しまが、いずれにしても自動化が可能です。

ログ

不必要な特権操作を抑制 ログは事後のものであるという前提

全てのアクセスログおよび特権ユーザー、管理者などの操作ログは無期限にて記録されています。また、情報資産に接続したデバイスの詳細や、インストールされているアプリケーションなど、全ての取得可能な情報が一元管理されています。また、一部の特権操作はチャットツールなどで自動的に全ての従業員が確認可能な状態で発信されるよう設計されており、不必要な特権操作を抑制しています。

基本的な考え方として、ログは事後のものであると考えます。ログをクレンジングしてアラートを行い運用するのであれば、ログが発生する前のふるまいから制御を行い、その結果がログとして記録され、説明責任を果たすために必要に応じてログを手作業でまとめていくという考えでログを記録しています。

Azure Sentinelを利用して7日間のデータを機械学習用および解析用とし、鮮度の落ちたログデータはAmazon S3にアーカイブされます。基本的にログはAzure Setinelによって機械的に処理されており、セキュリティ担当者が日々のログを確認する事はありません。

まとめ

情報システム部門は、会社が本来の事業を成長させるために、全ての従業員がITを意識せずとも安全に正しく使える環境を提供したいはずです。

情報システム部門は、自社のデータ全てを掌握している強力な組織です。

現在、情報システムにあたる部門は「ビジネスシステム」または「ビジネステクノロジー」と呼ばれる組織名に変わってきています。担当組織は、ITに高く依存した会社のITの重要性を理解し、美しくITに依存し、自社ビジネスにおける自動化と効率化を遂行する重要な部門です。

企業ごとに重視する戦略や、重要と考えるデータの価値が違う為、他社と全く同じ情報インフラが存在しません。自社の考えやこれまで積み上げ、いま働く人たちが自ら設計し、製品を組み合わせ、運用するのです。そして、事業やITは目まぐるしく変化します。綺麗に描いた1年ロードマップの通りに、世界が動いてくれることはありません。多くのITが使われず、多くの新技術が生まれます。変化への追従や適合は、自社のITにも必要です。

クラウドの利点は必要な時に必要なだけのIT調達ができることです。正しいロックインを選択して、守り続けるものと変化せざるを得ない物を理解し、強固かつ捨てやすい柔軟なITインフラを目指しましょう。

コンサルティング業務を行う上では、ここでは触れていない製品や技術が多数あり、上記範囲に限らないことをご承知おき下さい。

まずはお気軽にご相談ください

ご相談は無料です。インシデント対応から本格的なゼロトラスト導入まで、技術的な質問から具体的な導入計画まで、エンジニアが直接お答えします。